1. 威胁背景:IDE 的隐蔽攻击面#

在安全研究与代码审计中,我们必须明确区分 Visual Studio(集成开发环境 IDE)与 VS Code(文本编辑器)。文本编辑器通常只负责代码渲染,而 Visual Studio 在加载和编译项目时,会在后台静默执行大量的预操作(如解析项目文件、加载依赖、预编译等)。这种机制为攻击者利用恶意的项目配置文件执行系统命令(RCE)提供了天然的温床。

2. 攻击向量分类:基于触发门槛的递进#

攻击者在篡改 Visual Studio 项目时,通常会根据想要达到的隐蔽性和成功率,选择不同的触发时机。按照受害者交互的深度,攻击手法可大致分为以下三个层级:

2.1 零级交互:打开项目即刻触发 (On-Open)#

这是危险系数最高的攻击方式,受害者无需点击“编译”或“运行”,只需使用 VS 打开项目文件即可中招。

-

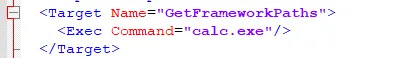

MSBuild 任务劫持:攻击者在

.vcxproj文件中添加自定义的构建任务。例如劫持<Target Name="GetFrameworkPaths">标签,当项目被加载解析时,直接触发恶意指令。

-

COMFileReference 加载劫持:利用项目打开时自动加载

TypeLib的特性。在项目文件中插入<COMFileReference Include="files\helpstringdll.tlb">,当 Visual Studio 加载该 COM 引用并分析HelpstringDLL属性时,会通过LoadLibrary()直接加载并执行恶意 DLL。COMFileReference: 项目打开TypeLib加载时触发<COMFileReference Include="files\helpstringdll.tlb"><EmbedInteropTypes>True</EmbedInteropTypes></COMFileReference>

2.2 一级交互:编译/构建时触发 (On-Build)#

在受害者尝试编译工程时,利用构建管线中的合法功能执行恶意代码。

-

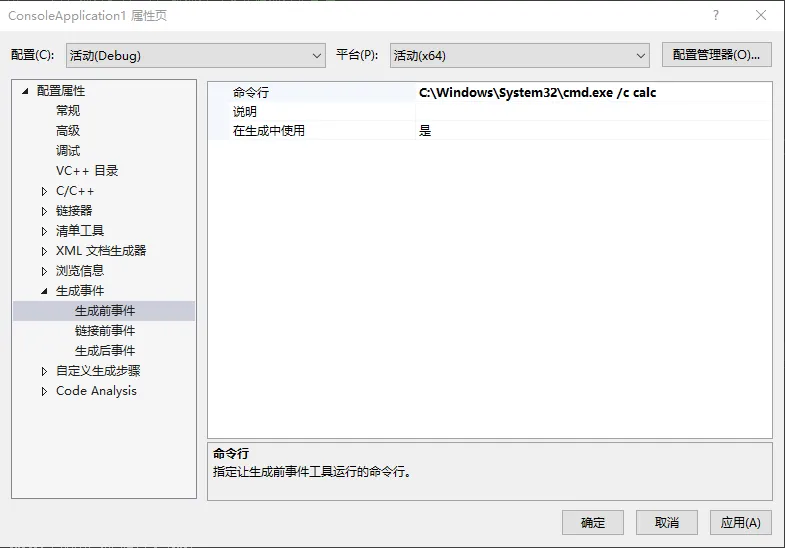

构建事件滥用:最直接的手法。在项目文件中的

<PreBuildEvent>(编译前)、<PreLinkEvent>或<PostBuildEvent>标签内写入系统命令(如cmd /c calc)。<PreBuildEvent><Command>cmd /c calc</Command></PreBuildEvent> -

生成事件命令行

三事件都可以利用

-

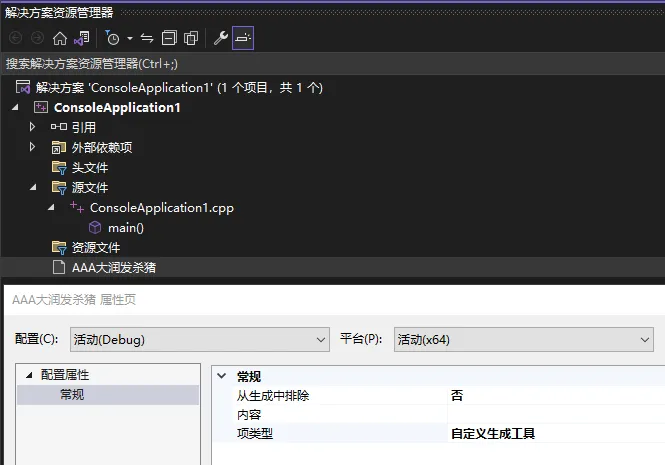

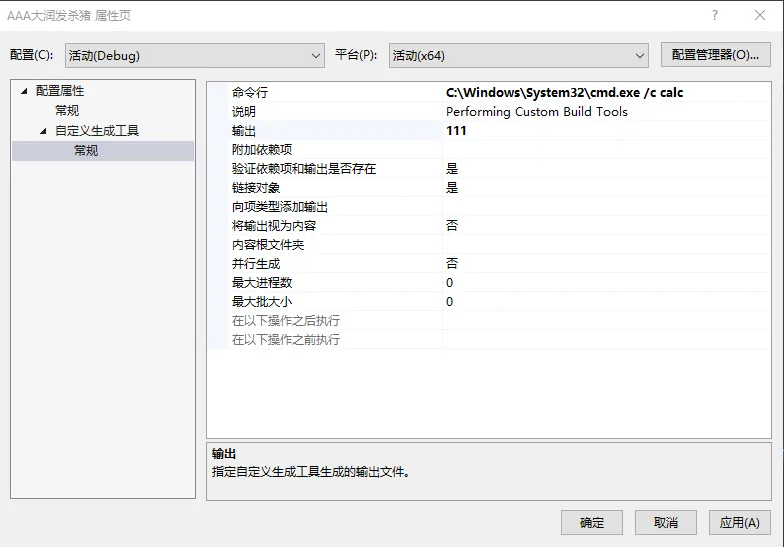

自定义生成工具 (Custom Build Tools):篡改项目属性中的生成工具配置。需要注意的是,此项配置必须填写“输出数据”,否则恶意指令不会被执行。

-

类型库 (#import) 投毒:利用 Microsoft C++ 编译器的预处理机制。通过

#import指令调用LoadTypeLib()加载恶意类型库。利用嵌套引用和MkParseDisplayName()分析名字对象字符串,最终通过IMoniker::BindToObject()绑定 Windows 脚本组件对象,加载托管在任意网站上的恶意脚本。

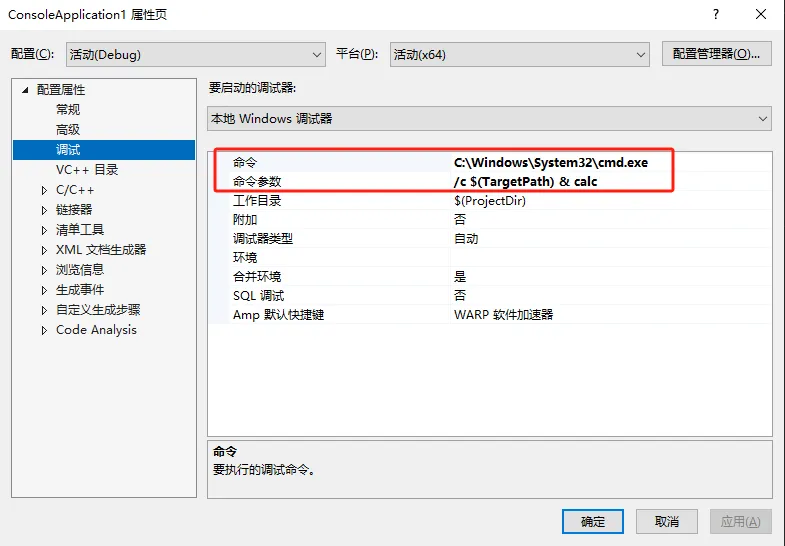

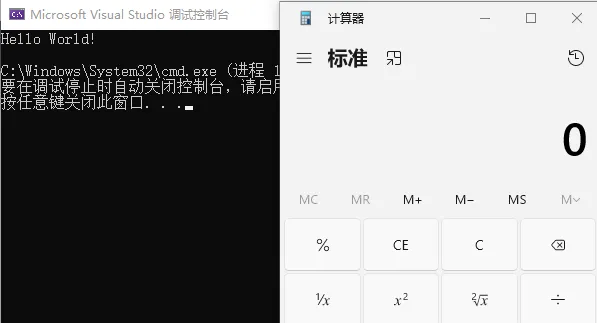

2.3 二级交互:调试时触发 (On-Debug)#

在受害者运行调试时触发,通常通过篡改项目属性中的“调试”选项卡,将“命令”或“命令参数”修改为恶意程序的路径,实现旁路攻击。

3. 高阶隐蔽手法深挖:.suo 文件反序列化漏洞#

在所有 Visual Studio 利用手法中,利用 .suo(解决方案用户选项)文件是最具实战价值且隐蔽性极强的高级手法。

3.1 .suo 文件的反取证特性#

当 VS 打开项目后,会在根目录自动生成一个隐藏的 .vs 文件夹,包含二进制格式的 .suo 文件。

与明文的 .sln 或 .csproj 不同,.suo 是不可读的。更重要的是它具备**“阅后即焚”**的特性:当 Visual Studio 关闭时,会将新的 IDE 状态覆写进 .suo 文件。这意味着恶意代码只要执行过一次,其载荷就会被正常数据覆盖删除,极大地提升了溯源和取证的难度。

3.2 漏洞触发原理与武器化#

-

触发点:加载 VSPackage 时的

VsToolboxService流。VS 在处理该流时使用了不安全的BinaryFormatter进行反序列化。 -

Payload 构造:使用

ysoserial.net工具生成 Base64 格式的恶意载荷(通常使用TypeConfuseDelegate配合ClaimsIdentity的利用链)。 -

数据注入:使用 Structured Storage Viewer (SSview) 工具,打开

.suo文件,定位到VsToolboxService流,使用 Decoder 应用构造好的 Payload 数据并保存。

3.3 在野投毒实例验证#

在 GitHub 账号 0xjiefeng 发起的供应链投毒中(如 CVE-2024-35250-BOF 仓库),攻击者正是使用了该手法。通过 SSview 提取其 .suo 文件流,可以清晰看到包含 m_serializedClaims 关键字的反序列化特征。该载荷反序列化后会在后台静默释放恶意文件并写入注册表自启动。

4. 自动化检测与防御方案#

针对日益泛滥的 Visual Studio 恶意项目,基于已知攻击向量的静态特征扫描是目前最有效的防御手段。

可以利用开源脚本(CheckEvilSln)对克隆的第三方代码进行安全审查。其核心检测逻辑覆盖了上述所有攻击面:

- XML 标签审计 (.vcxproj):

- 正则或 XML 解析匹配

Target[@Name='GetFrameworkPaths']。 - 检查是否存在可疑的

<COMFileReference>包含属性。 - 提取

<PreBuildEvent>、<PreLinkEvent>和<PostBuildEvent>中的<Command>内容进行敏感命令匹配。

- 正则或 XML 解析匹配

- 二进制流审计 (.suo):

- 以二进制模式读取

.suo文件。 - 检索特征字符串

b'm_serializedClaims'。由于这是ysoserial.net生成ClaimsIdentity链时的固定特征,能够精准命中大部分基于.suo的反序列化投毒。

- 以二进制模式读取